ゼロ知識からのADAS機能解析

バスオフ攻撃と完全なりすまし装置

[受講無料]GPU/CPU/量子コンピュータによるサイバーセキュリティ実践プログラミング(8月27日~9月3日 オンライン受講)

バスオフ攻撃の手法と状態遷移

バスオフ攻撃と完全なりすまし装置の概要

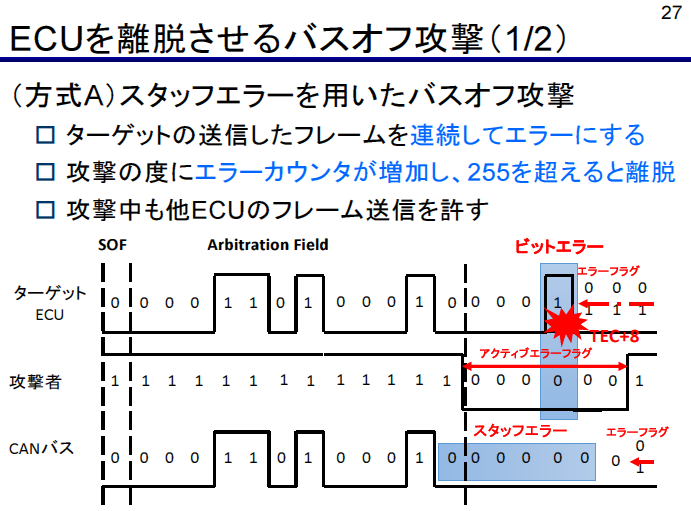

バスオフ攻撃は,CAN(Controller Area Network)バス上で特定のECUを意図的に離脱させる手法です.ターゲットECUが送信したフレームを連続してエラーにすることで,エラー・カウンタ(TEC)が上昇し,しきい値を超えるとバスオフ状態に遷移します.この状態では対象のECUは通信を停止し,ほかのECUは異常を検知せずに動作を継続できます.

完全なりすまし装置は,このバスオフ攻撃を応用して,ターゲットECUの送信メッセージを模倣し,CANバスに注入する装置です.これにより,正規のECUを停止させた状態で,攻撃者が任意の制御信号を送信できます.

バスオフ攻撃の手法と状態遷移

CAN仕様では,ECUはエラー検出時にエラー・フレームを送信します.エラー・フレームにはアクティブ・エラー・フレームとパッシブエラー・フレームがあり,前者はほかのデータ送信を阻止可能で,後者は阻止できません.各ECUはTECとRECのカウンタをもち,送信時にエラーが発生するとTECが増加します.

攻撃には複数の方式があります.

- スタッフ・エラー方式:ターゲットECUの送信フレームを連続してエラー化し,TECを255以上にしてバスオフ状態にする.攻撃中も他ECUのフレーム送信を許す

- 1フレーム方式:ターゲットのフレーム送信中に255ビット期間ドミナント(0)を送信し,1回の攻撃でECUを離脱させる.攻撃中は他ECUのフレーム送信を許さない

ゼロ知識解析とADAS機能への応用

ゼロ知識解析により,ECUの内部仕様を知らなくても,送受信されるCANメッセージの周期やIDパターンから機能を特定できます.解析に基づき,ADAS(自動ブレーキ,全車速追従型オートクルーズ)などの制御信号を理解し,なりすまし攻撃で注入可能なメッセージを作成できます.

実車に適用する場合,解析装置はFPGAを利用して任意タイミングでエラー・フレームを送信し,バスオフ状態を再現します.OBD端子経由で完全なりすましを実現し,ブレーキ,アクセル,ハンドルを操作することや,外部スマホ・アプリからの制御も可能です.

この手法により,ADAS機能のブラックボックス解析が可能になり,ハードウェアを分解せずにメッセージ注入やリプレイ・アタックの効果を確認できます.解析結果を安全な環境で評価することで,車両制御信号の構造理解や安全性評価に活用できます.

〈著:ZEPマガジン〉

著者紹介

- 井上 博之

- 1989年 住友電気工業にて,Unixワークステーションの開発やインターネット通信機器の研究開発に従事

- 2000年 インターネット総合研究所にて,ネットワーク関連企業のコンサルティングや事業の立ち上げに従事

- 2007年 広島市立大学 大学院情報科学研究科

- 2021年 京都産業大学 情報理工学部

著書

- マスタリングTCP/IP IPv6編 第2版,共著,オーム社.

参考文献

- 強度128ビット! AES暗号セキュリティ・プログラミング入門,ZEPエンジニアリング.

- 宇宙ロケットの高セキュア暗号通信技術,ZEPエンジニアリング.